WEP vs. WPA

- 3245

- 933

- Rahel Diedrich

Die Auswahl der richtigen Sicherheitskonfiguration für Ihr drahtloses Netzwerk ist sehr wichtig, insbesondere weil das Hacken jetzt so einfach ist. Kostenlose Softwaretools sind jetzt leicht verfügbar, die es für selbst nicht anspruchsvolle "Skriptkinder" trivial machen, in gesicherte drahtlose Netzwerke einzudringen. Die Sicherung Ihres Wi-Fi-Netzwerks mit einem Passwort ist der erste Schritt, aber seine Wirksamkeit ist sehr niedrig, wenn die gewählte Sicherheitsmethode ist Wep. Passwörter für Wi-Fi-Netzwerke, die mit WEP gesichert sind, können normalerweise innerhalb von Minuten geknackt werden.[1] WPA2 oder WPA3 ist heute die empfohlene Sicherheitsmethode für drahtlose Netzwerke.

Vergleichstabelle

| Wep | WPA | |

|---|---|---|

| Steht für | Kabelgebundene Äquivalent Privatsphäre | Wi-Fi-geschützter Zugriff |

| Was ist es? | Ein Sicherheitsprotokoll für drahtlose Netzwerke, die 1999 eingeführt wurden, um Daten vertraulich zu gewährleisten, vergleichbar mit einem herkömmlichen Kabelnetzwerk. | Ein von der Wi-Fi Alliance im Jahr 2003 entwickelter Sicherheitsprotokoll zur Verwendung bei der Sicherung von drahtlosen Netzwerken; Entwickelt, um das WEP -Protokoll zu ersetzen. |

| Methoden | Durch die Verwendung eines Sicherheitsalgorithmus für IEEE 802.11 drahtlose Netzwerke Es erstellt ein drahtloses Netzwerk, das so sicher ist wie ein verkabeltes Netzwerk. | Als vorübergehende Lösung für WEPs Probleme verwendet die WPA immer noch die unsichere RC4 -Stream -Chiffre von WEP, bietet jedoch zusätzliche Sicherheit über TKIP. |

| Verwendet | Die drahtlose Sicherheit durch die Verwendung eines Verschlüsselungsschlüssels. | Die drahtlose Sicherheit durch die Verwendung eines Passworts. |

| Authentifizierungsmethode | Offene Systemauthentifizierung oder gemeinsame Schlüsselauthentifizierung | Authentifizierung durch die Verwendung eines 64 -stelligen Hexadezimalschlüssels oder eines 8 bis 63 Zeichenpasscode. |

Verschlüsselung in einem Wi-Fi-Netzwerk

Es ist möglich, Daten in einem drahtlosen Netzwerk zu "schnüffeln". Dies bedeutet, dass ein Hacker auf alle Informationen zwischen einem Computer und dem drahtlosen Router zugreifen kann, wenn das drahtlose Netzwerk "geöffnet" ist (kein Passwort). Wenn Ihr Wi-Fi-Netzwerkkennwort nicht geschützt ist, werden auch Probleme wie ein Piggy-Backing in Ihrer Internetverbindung erstellt, wodurch sie verlangsamt werden oder sogar illegal urheberrechtlich geschützte Inhalte herunterladen kann.

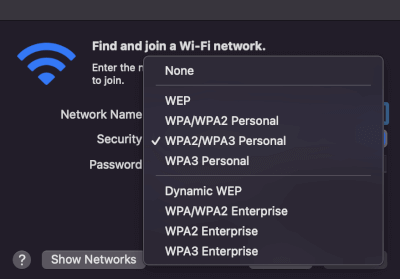

WEP- und WPA -Sicherheitsoptionen, während sie sich mit einem drahtlosen Netzwerk auf einem Mac verbinden.

WEP- und WPA -Sicherheitsoptionen, während sie sich mit einem drahtlosen Netzwerk auf einem Mac verbinden. Das Sichern eines Wi-Fi-Netzwerks mit einem Passwort ist daher absolut wichtig. WEP und WPA sind die beiden Sicherheitsmethoden, die von Routern und den Geräten, die mit ihnen verbunden sind, fast universell unterstützt werden, wie Computer, Drucker, Telefone oder Tablets. WEP (Wired Equivalent Privacy) wurde vorgestellt, als der 802.11 Standard für Wi-Fi-Netzwerke wurde gestartet. Es ermöglicht die Verwendung eines 64-Bit- oder 128-Bit-Schlüssels. Forscher entdeckten jedoch 2001 Schwachstellen in WEP und bewiesen, dass es möglich war, in ein WEP-Netzwerk einzudringen, indem sie eine Brute-Force-Methode verwenden, um den Schlüssel zu entschlüsseln. Die Verwendung von WEP wird nicht empfohlen.

WPA, das für Wi-Fi Protected Access steht, ist ein neuerer Standard und ist viel sicherer. Die erste Iteration des WPA -Protokolls verwendete die gleiche Chiffre. Die nächste Version - WPA2 - Ersetzte RC $ durch AES (Advanced Encryption Standard) und TKIP durch CCMP (Gegenmodus mit Cipher -Block -Kettenmeldungs -Authentifizierungscode -Protokoll). Dies machte WPA2 im Vergleich zu WPA zu einer besseren und sichereren Konfiguration. WPA2 hat zwei Geschmacksrichtungen - persönlich und Unternehmen.

Andere Best Practices der Wi-Fi-Sicherheit

Die Auswahl von WPA2 ist ein guter Anfang, aber es gibt noch andere Dinge, die Sie tun können, um Ihr Wi-Fi-Netzwerk noch sicherer zu machen. Zum Beispiel,

- Send SSID nicht übertragen: Die SSID ist der Name des Wi-Fi-Netzwerks. Durch die Nichtübertragung der SSID wird das drahtlose Netzwerk "versteckt". Es wird immer noch in Netzwerk -Scans nach Geräten angezeigt, aber sie würden es nur als "nicht identifiziertes Netzwerk" ansehen. Wenn das Netzwerk seine SSID (Name) überträgt, muss der Hacker das Passwort nur entschlüsseln. Wenn der Netzwerkname jedoch unbekannt ist, muss sich der Eindringling nicht nur das Passwort, sondern auch das SSID kennen müssen.

- Verwenden Sie ein starkes Passwort: Dieser ist offensichtlich, trägt aber eine Erwähnung, weil es sehr wichtig ist. Computer sind sehr leistungsfähig und Cloud Computing hat es sehr billig und einfach miete, außerordentlich große Rechenleistung zu mieten. Dies macht Brute-Force-Angriffe möglich, bei denen der Hacker jede Kombination von Buchstaben und Zahlen versucht, bis der Schlüssel entschlüsselt wird. Ein gutes Passwort hat die folgenden Eigenschaften:

- ist länger als 10 Zeichen

- Verwendet eine gesunde Mischung aus Zeichen - Oberkoffer, unteren Fall, Zahlen und Sonderzeichen wie ^*

- ist nicht leicht erraten, wie ein Geburtstag oder einen Namen eines Familienmitglieds oder eines Haustieramens

- Ändern Sie die Standard -IP -Adresse des Routers: Praktisch alle drahtlosen Router sind vorkonfiguriert, um 192 zu verwenden.168.1.1 Als IP -Adresse des Routers im Netzwerk, das er erstellt hat. Es gibt einige anspruchsvolle Exploits, die diese gemeinsame Einstellung verwenden, um die Infektion an den Router zu übertragen, und dadurch nicht nur einen Computer, sondern den gesamten Internetverkehr, der über den Router von jedem Gerät führt. Es ist ratsam, die IP -Adresse der Router in etwas anderes zu ändern, wie z. B. 192.168.37.201.

Weitere Best Practices sind hier aufgeführt.