Unterschied zwischen SHA-256 und SHA-1

- 3628

- 615

- Hugo Poehn

SHA, kurz für den sicheren Hash -Algorithmus, ist eine Familie des kryptografischen Hashing -Algorithmus, der vom National Institute of Standards and Technology (NIST) veröffentlicht wurde, um Ihre Daten gesichert zu halten. 1995 genehmigte der NIST den sicheren Hash-Standard FIPS Pub 180-1, der einen sicheren Hash-Algorithmus, den SHA-1, enthielt. Im Jahr 2003 wurde ein neuer sicherer Hash Signature Standard (SHS), FIPS PUB 180-2, zugelassen, wobei drei Hash-Algorithmen hinzugefügt wurden, die größere Nachrichtenverdauungen erstellen können, um die FIPS 180-1 zu übertreffen. Der FIPS PUB 180-2 gibt vier sicher.e., Einweg-Hash-Funktionen, die eine Nachricht in einer kondensierten Darstellung verarbeiten können, die als Nachricht Digest bezeichnet wird. Hauptsächlich aufgrund ihrer Effizienz sind kryptografische Hash -Funktionen für kryptografische Algorithmen und Protokolle von zentraler Bedeutung.

Dieser Artikel wird sich hauptsächlich auf die beiden beliebten kryptografischen Hash-Funktionen konzentrieren, die heute verwendet werden-SHA-1 und SHA-256. SHA-1 Teil des Secure Hash Standard (SHS) war eines der frühesten Hash-Algorithmen. Es wurde 1993 als SHA veröffentlicht, aber aufgrund eines Sicherheitsfehlers wurde es später durch das sicherere SHA-1 ersetzt. Es ist bei weitem eine der am häufigsten verwendeten und eingesetzten kryptografischen Hash -Funktionen. SHA-256 hat die gleiche zugrunde liegende Struktur und verwendet den gleichen modularen arithmetischen und logischen binären Operationen wie SHA-1. SHA-256 gehört zur SHA-2-Familie ähnlicher Hash-Funktionen mit unterschiedlicher Blockgröße, die andere sind Sha-512. Es ist eine Hash -Funktion, die üblicherweise in Blockchain verwendet wird.

Was ist SHA-1?

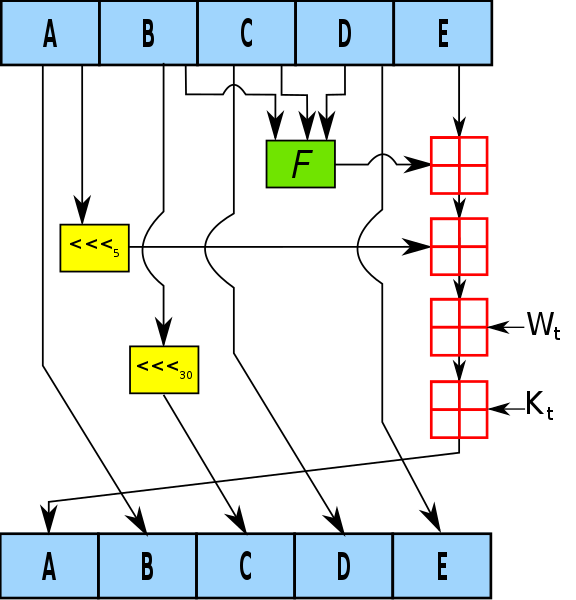

SHA-1 ist eine der am häufigsten verwendeten und eingesetzten kryptografischen Hash-Funktionen. Es war einer der ältesten Hash -Algorithmen, die für die Verwendung von u verwendet wurden.S. Bundesregierung. Es wurde von NIST und der NSA entwickelt. SHA-1 wurde 1995 als Aktualisierung der Bundesregierung als Aktualisierung des SHA veröffentlicht, das 1993 veröffentlicht wurde. Es nimmt einen Eingang an und erzeugt einen 160-Bit-Hash-Wert (20-Bit-) Hash-Wert. Das SHA-1 ist so konzipiert, dass es rechnerisch nicht realisierbar ist, eine Nachricht zu finden, die einem bestimmten Nachrichtenverdauung entspricht, oder zwei verschiedene Nachrichten zu finden.

Was ist SHA-256?

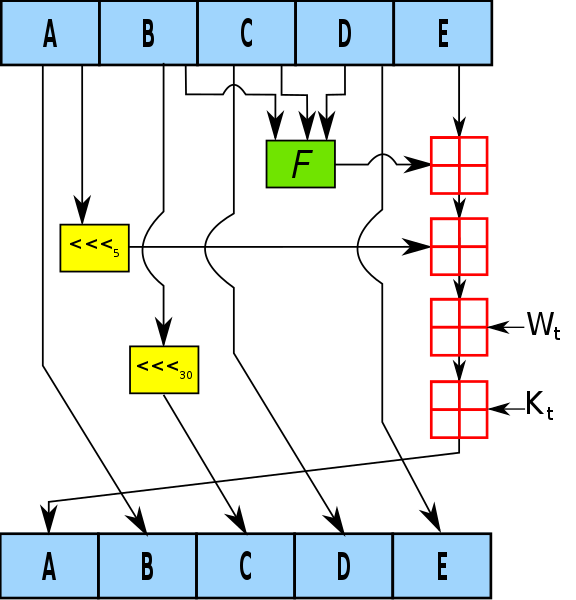

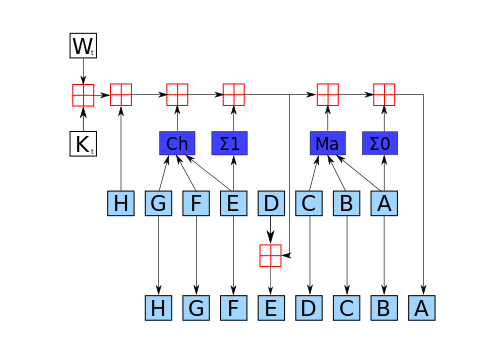

SHA-256 ist eine neuere, sichere kryptografische Hash-Funktion, die 2000 als neue Generation von SHA-Funktionen vorgeschlagen wurde und 2002 als FIPS-Standard übernommen wurde. Der SHA-256-Algorithmus erzeugt einen 256-Bit-Hash-Wert aus gepolsterten 512-Bit-Nachrichtenblöcken, und die ursprüngliche Nachrichtengröße beträgt bis zu 264-1 Bit. SHA-256 berechnet immer einen 256-Bit. Somit liefert ein verkürzter SHA-256 einen erheblichen Nutzen für die menschliche Benutzerfreundlichkeit in gedruckten Zitaten und verbessert die Sicherheit erheblich, um eine geringe Verringerung der Leistung im Zusammenhang mit MD5 zu verringern. Im Gegensatz zum MD5-Algorithmus unterliegt der verkürzte SHA-256 keine bekannten Angriffe.

Unterschied zwischen SHA-256 und SHA-1

Basic von SHA-256 und SHA-1

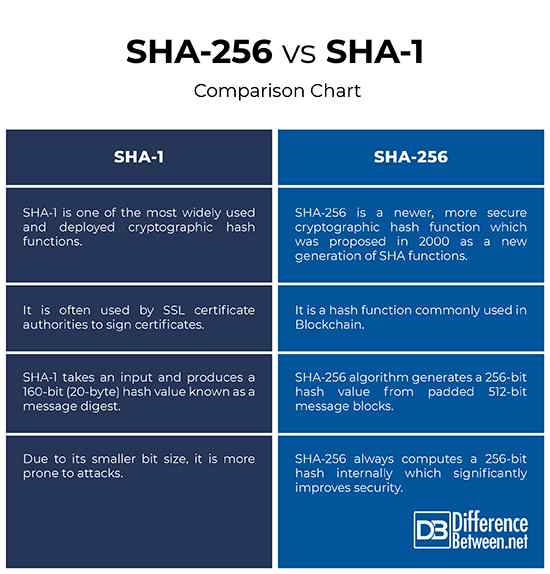

- SHA-1 ist eine der am häufigsten verwendeten und eingesetzten kryptografischen Hash-Funktionen. Es war einer der ältesten Hash -Algorithmen, die für die Verwendung von u verwendet wurden.S. Bundesregierung. SHA-256 ist eine neuere, sichere kryptografische Hash-Funktion, die 2000 als neue Generation von SHA-Funktionen vorgeschlagen wurde und 2002 als FIPS-Standard übernommen wurde. SHA-256 gehört zur SHA-2-Familie von kryptografischen Hashing-Algorithmen mit ähnlichen Hash-Funktionen, aber unterschiedlichen Blockgröße, andere sind SHA-384 und SHA-512.

Block Größe

- SHA-1 ist ein 160-Bit. Das SHA-1 ist so konzipiert, dass es rechnerisch nicht realisierbar ist, eine Nachricht zu finden, die einem bestimmten Nachrichtenverdauung entspricht, oder zwei verschiedene Nachrichten zu finden. Der SHA-256-Algorithmus erzeugt einen 256-Bit-Hash-Wert aus gepolsterten 512-Bit-Nachrichtenblöcken, und die ursprüngliche Nachrichtengröße beträgt bis zu 264-1 Bit.

Leistung

- Mit der zunehmenden Rechenleistung hat die Machbarkeit des Brechens des SHA-1 ebenfalls zugenommen. Es war einer der ältesten Hash -Algorithmen, die für die Verwendung von u verwendet wurden.S. Bundesregierung und aufgrund ihrer kleineren Größe ist es anfälliger für Angriffe. Obwohl SHA-256 die gleiche zugrunde liegende Struktur aufweist und die gleichen Arten von modularen arithmetischen und logischen binären Operationen wie SHA-1 verwendet, ist es in vielen Anwendungen ein wesentlicher Bestandteil geworden. SHA-256 berechnet immer einen 256-Bit.

SHA-256 vs. SHA-1: Vergleichstabelle

Zusammenfassung der SHA-256 Verse SHA-1

Kurz gesagt, SHA-256 ist zuverlässiger und sicherer als SHA-1. SHA-256 gehört zur Familie der SHA-2-Kryptografie-Hash-Funktionen, die von der NSA entworfen wurden, und wird üblicherweise in Blockchain verwendet. SHA-1 war eine der frühesten kryptografischen Hash-Funktionen. Aufgrund seiner geringeren Bitgrößen- und Sicherheitsanfälligkeiten ist es jedoch anfälliger für Angriffe im Laufe der Zeit, was schließlich zu seiner Abschreibungen von SSL -Zertifikaten -Emittenten führte.