Unterschied zwischen Phishing und Spoofing

- 2569

- 468

- Hugo Poehn

Mit verbesserter Technologie und weltweit. Spoofierte E -Mails und Phishing sind die häufigsten Möglichkeiten, wie Cyberkriminelle oder Betrüger ein Computersystem oder ein Netzwerk schaden, manipulieren oder zerstören können und finanzielle Schäden verursachen können. Phishing und Spoofing sind ein bisschen gleichbedeutend damit, dass sie sich auf gefälschte oder gefälschte elektronische Dokumente beziehen. Phishing verwendet typischerweise Spoofing -Techniken, aber es wird nicht unbedingt als Phishing angesehen.

Spoofing ist ein Typ eines Betrugs, bei dem eine böswillige Partei, die sich als legitimer Benutzer- oder Geschäftspartei ausgibt. Phishing, das häufig in Verbindung mit einer gefälschten E -Mail verwendet wird, ist ein Akt, in dem persönliche, vertrauliche Informationen wie Passwörter, Bankkontodaten und Kreditkartennummern direkt vom Endbenutzer über das Internet erhalten werden können. Spoofierte E -Mails sollen in der Regel Schäden an einem Computersystem oder einem Netzwerk verursachen, während Phishing -E -Mails so konzipiert sind. Beide sind Technik, die von Cyberkriminellen verwendet werden, um E -Mail -Empfänger irreführen zu können. Sie haben jedoch einen angemessenen Anteil an Unterschieden.

Was ist Phishing?

Phishing ist eine Variation des Wortes „Fischen“, was bedeutet, dass potenzielle Spammer Köder werfen werden, in der Hoffnung, dass jemand „beißt“ wird, beißt. Phishing ist eine Art Spamangriff, der häufig in Verbindung mit einer gefälschten E -Mail verwendet wird, die so aussieht, als ob sie von einer legitimen Quelle stammen,. Es handelt sich um einen Akt des Versendens einer unerwünschten E -Mail, die fälschlicherweise von einer legitimen Quelle oder einem verifizierten Absender stammt, um den Empfänger zu trugen. Betrüger würde den Empfänger glauben lassen, dass die E -Mail beispielsweise von einer vertrauenswürdigen Quelle oder Website wie einer Bank stammt. Die E -Mail lenkt den Benutzer auf eine Website, die legitim aussieht, wo sie aufgefordert werden, persönliche Informationen zu aktualisieren. Die Website ist jedoch nicht echt und wurde nur als Versuch eingerichtet, die Informationen des Benutzers zu erhalten.

Was ist Spoofing?

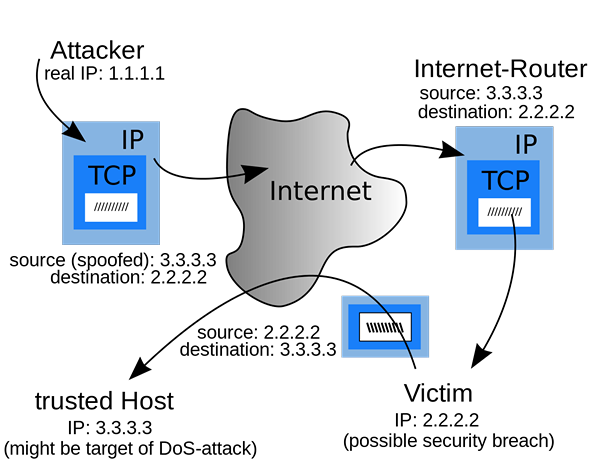

Im Gegensatz zu Phishing ist Spoofing eine Möglichkeit, Personen ihrer persönlichen und finanziellen Informationen zu betrügen, um eine Vielzahl von Sicherheit oder anderen Problemen zu verursachen. Spoofing ist im Grunde eine Cyberkriminelle Aktivität, bei der er sich als Benutzer ausgibt. Einige Leute nennen Phishing Spoofing. In einfachen Worten gibt Spoofing vor, etwas zu sein, das Sie nicht sind, ob Sie so etwas aussehen oder vorgeben, von einer verifizierten Quelle zu stammen, obwohl etwas von jemand anderem als der tatsächlichen Quelle gesendet wurde. Spoofing kann auch an Daten durchgeführt werden, die über ein Netzwerk übertragen werden, sodass der Täter Zugriff auf Daten erhalten kann, die auf Computersystemen gespeichert sind.

Unterschied zwischen Phishing und Spoofing

Bedeutet Phishing und Spoofing

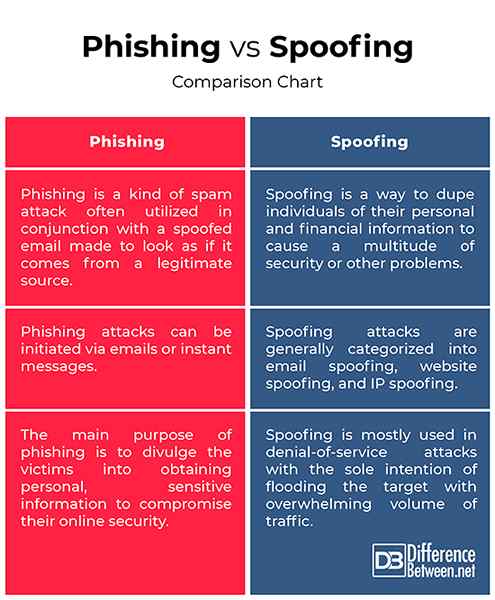

Phishing und Spoofing sind oft miteinander verwirrt. Tatsächlich verwendet Phishing normalerweise Spoofing -Techniken, aber es wird nicht unbedingt als Phishing angesehen. Viele Arten von im Internet verbundenen Fälschung können sich auf Spoofing beziehen, unterscheidet sich jedoch etwas von Phishing.

Spoofing ist eine Möglichkeit, Personen ihrer persönlichen und finanziellen Informationen zu trugen, um eine Vielzahl von Sicherheit oder anderen Problemen zu verursachen. Phishing hingegen ist eine Art Spamangriff, der häufig in Verbindung mit einer gefälschten E -Mail verwendet wird, die so aussieht, als ob sie von einer legitimen Quelle stammen,.

Zweck

Der Hauptzweck von Phishing besteht darin, die Opfer in die Erlangung persönlicher, sensibler Informationen wie Kreditkartennummer, Bankdetails, Sozialversicherungsnummer und anderen sensiblen Informationen zu preisgeben, um die Online -Sicherheit der Opfer zu beeinträchtigen.

Spoofing ist, wenn ein Täter einen anderen Benutzer ausbucht, der ihn betäubt, um unbefugten Zugriff auf sein System oder ein Netzwerk zu erhalten, um sensible Informationen zu stehlen oder ein Virus oder eine Malware in sein System zu veranlassen, um ihm einen gewissen Schaden zu verursachen. Spoofing wird hauptsächlich bei Denial-of-Service-Angriffen verwendet, um das Ziel mit einem überwältigenden Verkehrsvolumen zu überfluten.

Techniken

Phishing -Angriffe werden sorgfältig geplant und als eine Reihe von aufwendig geplanten Aktivitäten ausgeführt. Ein Phishing -Betrug kann mehrere verschiedene E -Mail -Kampagnen und Webserver umfassen. Phishing -Angriffe können per E -Mails oder Sofortnachrichten initiiert werden. Die E -Mail leitet den Benutzer zu einem Besuch auf einer Website, die scheinbar legitim zu sein schien, wo sie aufgefordert werden, persönliche Daten wie Passwörter, Sozialversicherungsnummer, Kreditkartennummer und Bankkontoinformationen zu aktualisieren. Die Website ist jedoch falsch und nur so eingerichtet, um die Informationen des Benutzers zu stehlen.

Andererseits werden Spoofing -Angriffe im Allgemeinen in E -Mail -Spoofing, Website -Spoofing und IP -Spoofing eingeteilt.

Phishing vs. Spoofing: Vergleichstabelle

Zusammenfassung von Phishing vs. Spoofing

Kurz gesagt, Phishing ist eine weitere Variation des Spoofing, die auftritt, wenn ein Angreifer versucht, persönliche oder finanzielle Informationen vom Opfer mit betrügerischen Mitteln zu erhalten wie Kontonummern und Passwörter. Spoofing -Angriff ist im Allgemeinen geplant, um Einzelpersonen dazu zu bringen, persönliche oder finanzielle Informationen zu erhalten, mit denen der Angreifer ihre Identität stehlen und ihre Details für sein Interesse verwenden wird. Spoofing ist die Erstellung von TCP/IP -Paketen mithilfe der IP -Adresse eines anderen.

- « Unterschied zwischen USB Bluetooth und WiFi -Adapter

- Unterschied zwischen Boombox mit USB und Bluetooth »